Σε αυτό το επεισόδιο, θα κάνουμε μια εισαγωγή στο Spring Security.

Το Spring Security είναι ένα πολύ ισχυρό framework ελέγχου ταυτότητας και πρόσβασης. Είναι πολύ προσαρμόσιμο και είναι το de facto framework για την ασφάλεια εφαρμογών που βασίζονται στο spring.

Τι είναι ο έλεγχος πρόσβασης και ο έλεγχος εξουσιοδότησης;

Είναι η μέθοδος που διασφαλίζουμε ότι ο χρήστης είναι αυτός που λέει ότι είναι. Και ότι έχει την κατάλληλη εξουσιοδότηση να βλέπει, δημιουργεί, αλλάζει, διαγράφει δεδομένα.

Διασφαλίζουμε με αυτό το τρόπο την ακεραιότητα τω δεδομένων και ότι τα κατάλληλα άτομα αποκτούν πρόσβαση σε αυτά.

Το Spring Security παρέχει και μια βασική προστασία από κοινές απειλές:

- CSRF (Cross Site Request Forgery)

- HTTP Response Header Injection

- HTTP Redirect

- HTTP Firewall

Τι είναι οι επιθέσεις CSRF;

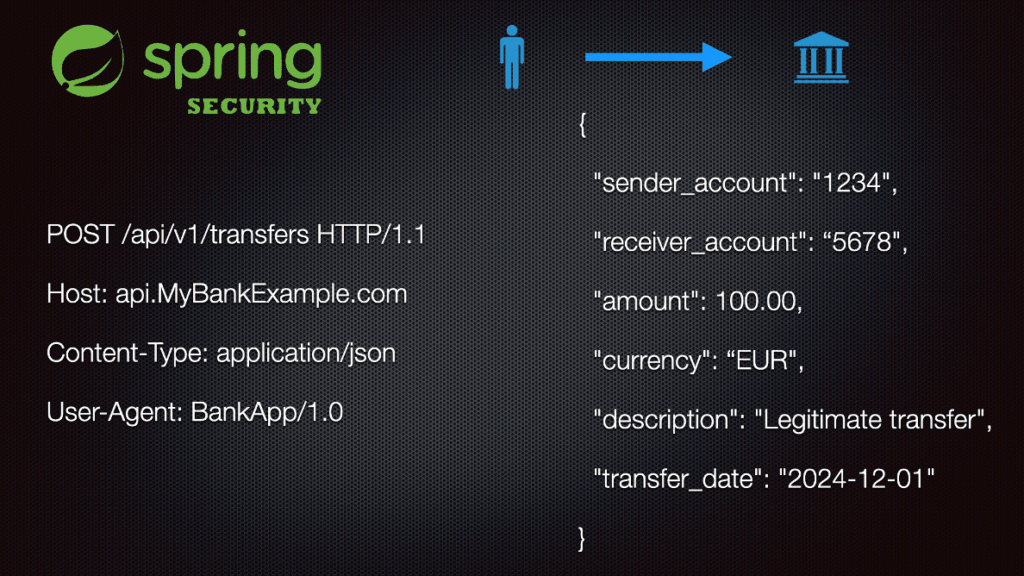

Ας φανταστούμε το ακόλουθο σενάριο. Η τράπεζα μας, επιτρέπει μεταφορές χρημάτων, από το λογαριασμό μας σε άλλο.

Η μεταφορά γίνεται με τη χρήση μιας φόρμας.

Ας δούμε το http request που γίνεται.

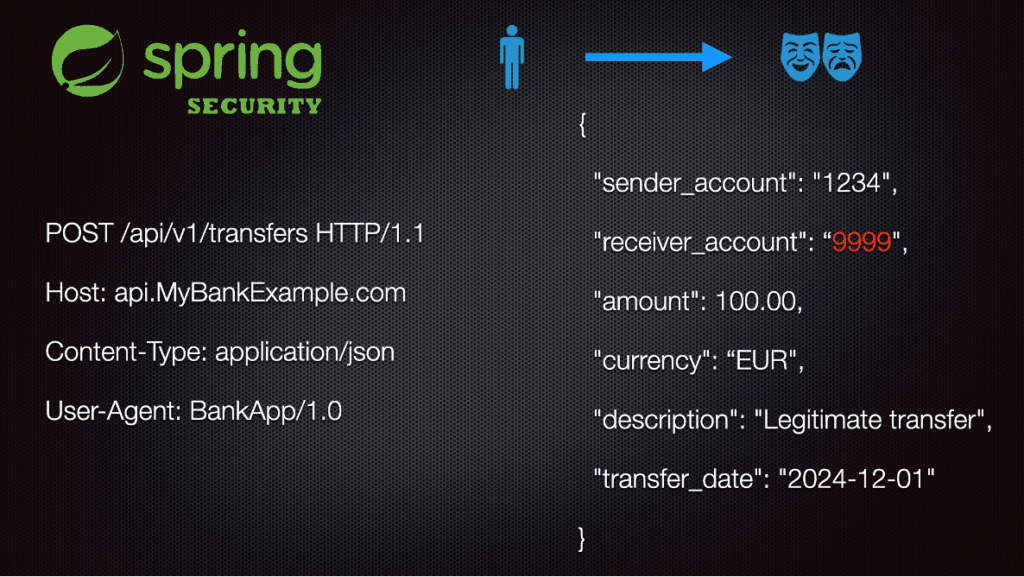

Σε περίπτωση κακόβουλης επίθεσης, μια παρόμοια σελίδα με της τράπεζας αντί να μεταφέρουμε τα χρήματα σε λογαριασμό της επιλογής μας, εν αγνοία μας τα μεταφέρουμε σε λογαριασμό που όρισε ο δράστης.

Ας δούμε το «κακόβουλο» http request

HTTP Response Header Injection

Είναι ένας τύπος επίθεσης που εκμεταλλεύεται την έλλειψη καθαρισμού και επικύρωσης των δεδομένων σε μια web εφαρμογή. Όπου γίνεται εισαγωγή κακόβουλου περιεχομένου στα http headers, επηρεάζοντας έτσι την όλη συμπεριφορά ενός συστήματος.

Υπάρχει επίσης η περίπτωση που ο server μας μπορεί να πέσει θύμα επίθεσης πχ επίθεση cross sitescripting (XSS). Όπου κακόβουλος κώδικας γίνεται inject, ξεγελώντας τους χρήστες που εν αγνοία τους πέφτουν θύματα απάτης. Όπως ανέφερα και στο βίντεο, υπάρχει μια μεγάλη γκάμα επιθέσεων που βασίζονται στο XSS.

HTTP Redirects

Είναι από τους βασικούς πυλώνες ασφαλείας που προστατεύει τους πόρους της εφαρμογής μας από μη εξουσιοδοτημένη πρόσβαση, αφού με βάση τα κανόνες και τα προνόμια του χρήστη, ανακατευθύνει τους χρήστες σε κατάλληλες διαδρομές.

HTTP Firewall

Είναι ένα κομμάτι της ασφάλειας που παρέχει το Spring Boot Security. Λειτουργεί ως φραγμός μεταξύ της εφαρμογής μας και τον εισερχομένων http requests. Τα http requests ελέγχονται έναντι των μοτίβων που δηλώνουμε. Μια καλή πρακτική είναι να ορίσουμε όλα τα request ως άρνηση(deny) και ελεγμένα πλέων να αφήνουμε να περάσει ότι χρειάζεται.

Κανόνες του Spring Boot Security

Όπως αναφέρω στο βίντεο, στην απλή του μορφή το Spring Boot Security διέπετε από κανόνες που ονομάζονται Filter Chains.

Ως απλό ορισμό μπορούμε να ορίσουμε, ότι τα Filter Chains είναι μια σειρά με εμπόδια που βάζουμε σε ένα αίτημα για να φτάσει στον προορισμό του.

Τα φίλτρα έχουν το καθένα το δικό του ρόλο. Για παράδειγμα ένα φίλτρο είναι υπεύθυνο για τον έλεγχο της ταυτότητας, ένα άλλο για να επιτρέπει την προβολή της φόρμας login κτλ.

Για απορίες αφήστε ένα μήνυμα.

https://stavrosbyte.eu/επικοινωνία/

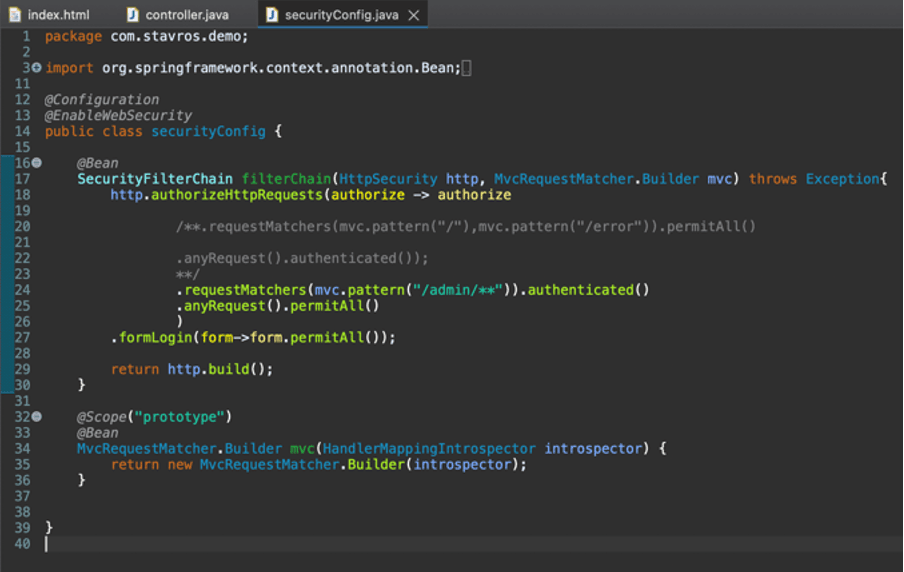

Σε αυτό το σημείο θα πρέπει να αναφέρουμε πως γίνεται το integration του spring boot security στο έργο μας. Πέρα από το dependency που πρέπει να καταχωρηθεί στο POM αρχείο, ορίζεται και μια κλάση με τα χαρακτηριστικά annotations.

Όπως φαίνεται και πιο πάνω μπορούμε να δούμε το setup που έγινε για να επιτρέπει την πρόσβαση σε όλο το σύστημα εκτός από το admin, περισσότερες λεπτομέρειες στο βίντεο.

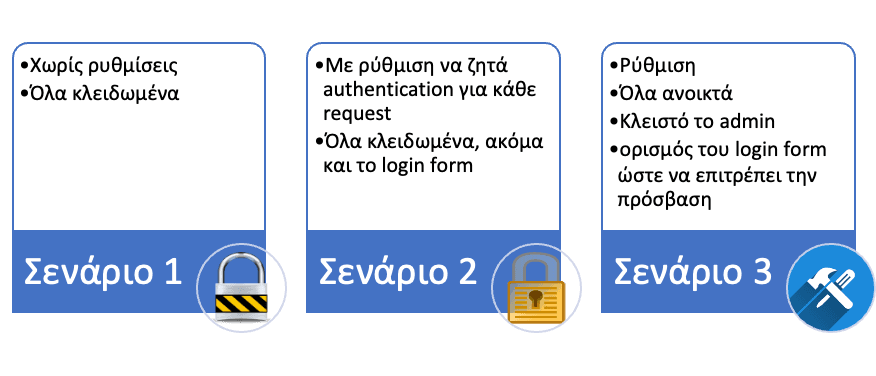

Στο πρώτο μέρος του βίντεο είδαμε 3 σενάρια.

Σαν επόμενο βήμα θα δούμε τον έλεγχο πρόσβασης, ο οποίος έρχεται μετά τον έλεγχο ταυτότητας.

Ας το φανταστούμε με μια πολυκατοικία. Έχουμε το κλειδί το οποίο ανοίγει την είσοδο. Το κλειδί μας όμως μας αφήνει να μπούμε στο διαμέρισμά μας.

Τεχνικά αυτό είναι. Ο μηχανισμός ονομάζεται authorization.

Για να φτάσουμε σε αυτό το σημείο όμως, πρέπει πρώτα να δημιουργήσουμε χρήστες μέσα στο σύστημα μας.

Θα χρησιμοποιήσουμε το μηχανισμό που ονομάζεται User Details Service.

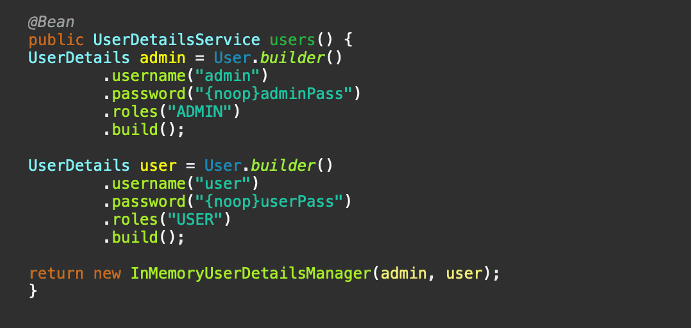

Σε αυτή τη φάση θα δημιουργήσουμε τους χρήστες μας στη μνήμη, δεν θα κάνουμε χρήση βάσης δεδομένων.Ο κώδικας για τη δημιουργία των χρηστών είναι ο ακόλουθος:

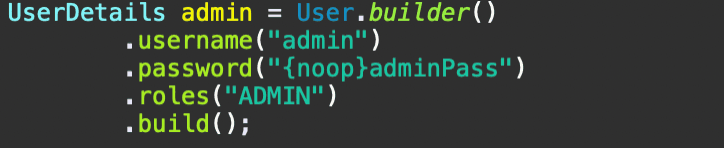

Πιο κάτω θα παρατηρήσετε ότι έχω βάλει σαν πρόθεμα (prefix) το χαρακτηριστικό {noop}, αυτό θα πει στο Spring Boot να αγνοήσει ότι ο κωδικός δεν είναι κρυπτογραφημένος.

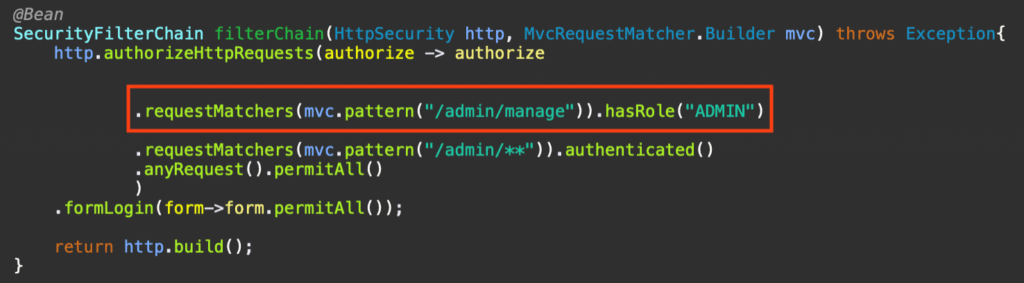

Για να ρυθμίσουμε το Spring Boot να δίνει πρόσβαση σε συγκεκριμένους ρόλους χρειάζεται να μεταβάλουμε το filter chain μας ώστε να ακολουθεί τον κανόνα.

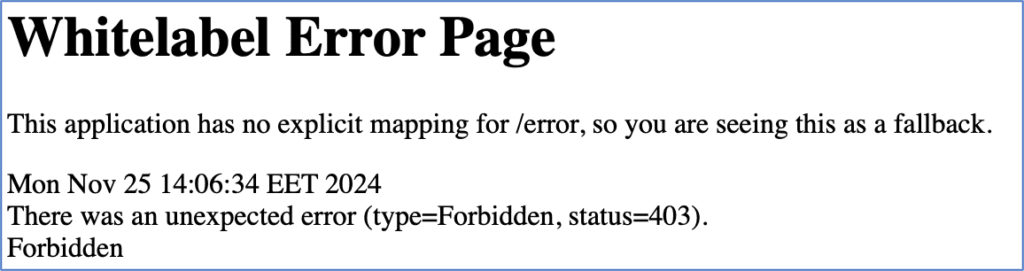

Να αναφέρουμε ότι η σειρά με την οποία καταχωρούμε τους κανόνες είναι πολύ σημαντική. Με την σειρά την οποία τους παραθέτουμε είναι και η προτεραιότητα τους. Σε περίπτωση που κάποιος χρήστης που δεν έχει το ρόλο admin προσπαθήσει να ανοίξει τη σελίδα τότε θα λάβει το ακόλουθο error

Φυσικά τα πιο πάνω είναι για το σκοπό του βίντεο. Υπό κανονικές συνθήκες όλα αυτά θα ήταν χτισμένα στην βάση δεδομένων.

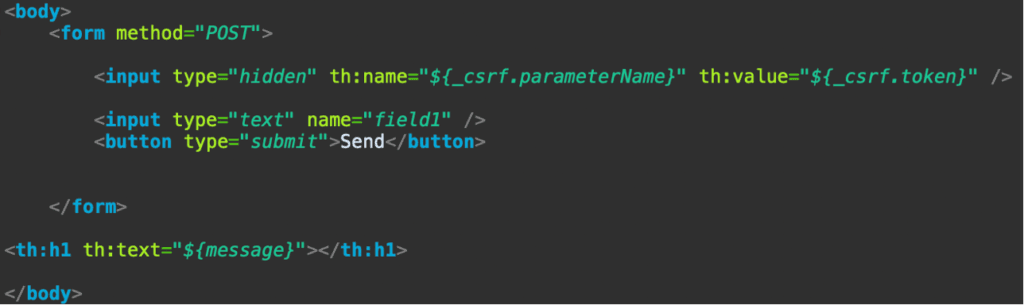

Στο τελευταίο μέρος θα μελετήσουμε τη προστασία από CSRF επιθέσεις, όπως θα δείτε και στο βίντεο, έχουμε φτιάξει μια φόρμα που με την μέθοδο POST εκτυπώνει ένα μήνυμα στην οθόνη.

Το Spring Boot Security, έχει ενσωματωμένη την προστασία από CSRF, ο μηχανισμός προϋποθέτει, ότι στη φόρμα πρέπει να υπάρχουν 2 πεδία το ένα για το parameter name και ένα για το token.

Ο μηχανισμός, είναι αυτόματος, και εδώ φαίνεται και η δύναμη του Spring Boot.

Ο server κάθε φορά που φορτώνει μια σελίδα κάνει και generate και ένα token. Αυτό το token είναι διαθέσιμο για χρήση από το thymeleaf. Όταν η φόρμα κάνει κάποια ενέργεια τότε ο server συγκρίνει τις δύο αξίες.

Αν δεν συμφωνούν τότε ο server επιστρέφει access denied.

Αν συμφωνούν τότε ο server εξυπηρετεί την συναλλαγή.